Google Suchfunktion – Service von Google – Dokumente Suchen Sie nach Informationen in einem bestimmten Dateiformat, wie z.B. PDF, DOC oder XLS, fügen Sie Ihrem Suchbegriff den Ausdruck filetype:Dateiendung (PDF, DOC oder XLS) hinzu. Suchen Sie zum Beispiel PDF-Dokumente zum Thema James Bond Bösewicht Gottfried John, lautet die Sucheingabe: Gottfried John filetype:pdf z.B.: in Google Gottfried John filetype:pdf News zu james bond pdf „James Bond“-Star Gottfried John ist tot

Informationen

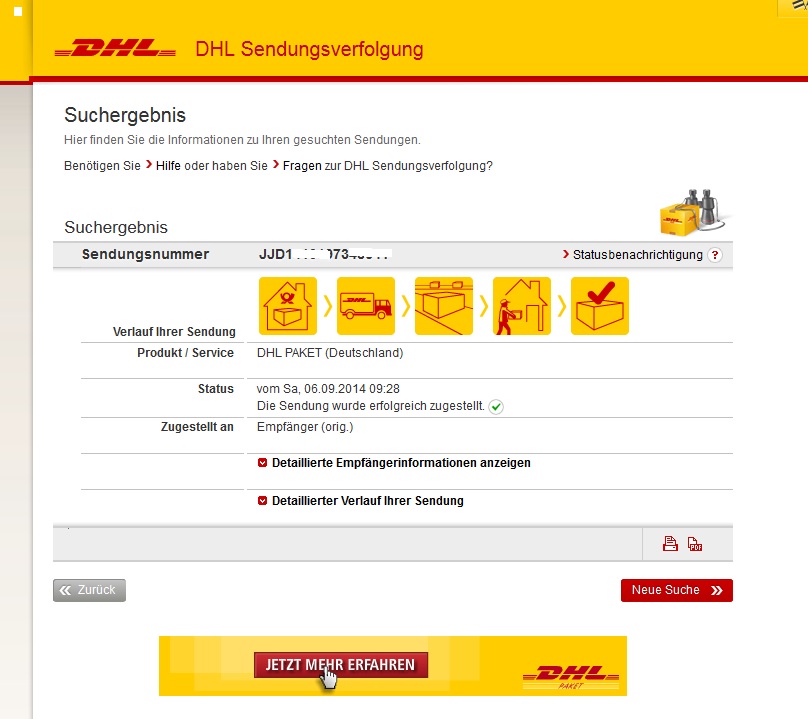

Google Suchfunktion – Service von Google -Postsendungen verfolgen Haben Sie einen Express-Brief oder ein Paket bei UPS oder FedEx in Auftrag gegeben, können Sie die Sendung orten. Geben Sie dazu in Google die FedEx- oder UPS-Nummer zur Nachverfolgung ein. Leider nicht für DHL, hier muss DHL Tracking aufgerufen werden.

Google Suchfunktion – 2

Google Suchfunktion – Service von Google – Rechtschreibung Die Rechtschreibprüfung von Google sorgt automatisch dafür, dass standardmäßig die häufigste Schreibweise eines Wortes verwendet wird, auch im Falle eines Tippfehlers.

Google Suchfunktion – 6

Google Suchfunktion – Service von Google – Bahnverbindungen Tragen Sie beliebige Abfahrts- und Zielbahnhöfe innerhalb Europas sowie eine Uhrzeit in das Suchfeld ein. Google leitet Sie dann zur entsprechenden Auskunft der Deutschen Bahn weiter.

Google Suchfunktion – 1

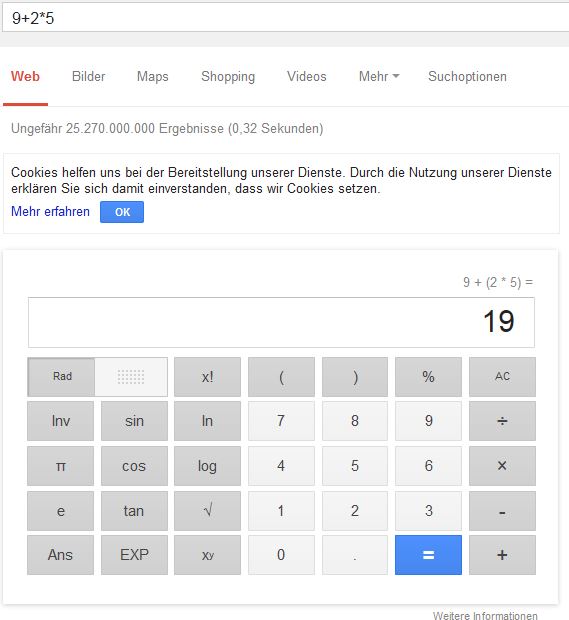

Google Suchfunktion – Service von Google – Taschenrechner Geben Sie eine mathematische Formel wie „9+2*5“ ein, um direkt das Ergebnis „9+(2*5)=19“ zu erhalten. Tipp: Punkt vor Strich

Google Suchfunktion – 3

Sicherheitsforscher vermuten Lücke in iCloud-Backup Apple: “Wir nehmen die Privatsphäre unserer Nutzer sehr ernst und untersuchen aktiv die Vorfälle” Bereits gepatcht hat der Hersteller eine Schwachstelle im Clouddienst Find My iPhone (“Mein iPhone suchen”), die sich den Hackern als mögliches Einfallstor anbot. Um sich vor derartigen Angriffen zu schützen, sollten Anwender die Aktivierung der Zwei-Faktor-Authentifizierung in Betracht ziehen. Dieses Verfahren wird auch von Apple angeboten. Generell sollten Nutzer niemals identische Passwörter für unterschiedliche Konten nutzen. Das ist der Auslöser: Hacker verschafften sich Zugriff auf iCloud-Daten zahlreicher Nutzer. Darunter befanden sich auch Nacktfotos von Prominenten, die im Internet veröffentlicht wurden. UPS Das hatte Spekulationen über Sicherheitslücken ausgelöst, denen der iPhone-Konzern Apple nachging. Apple betonte stets, die Informationen in iCloud würden verschlüsselt gespeichert. Deshalb galt es unter Sicherheitsexperten von Anfang an als wahrscheinlicher, dass die Täter irgendwie an die Passwörter für die Profile herangekommen waren. Zwischenzeitlich war auch vermutet worden, dass es mehrere Quellen für die Fotos gegeben haben könnte.

Lücke in Apple’s iCloud-Backup

Allerwelt Heilmittel Virtualisierung Es heißt mit der Virtualisierung der IT wird die Hardware im Rechenzentrum wesentlich besser ausgelastet. Stimmt es, das bei der heutigen Nutzung durch mobile Geräte, Desktops, Laptops und Tablets etc. (BOYD = Bring your own device) die Virtualisierung der Server das ROI verbessert? Laut einer Studie der IDC sage 82% der Unternehmen, die ihre Server virtualisiert haben, dass ein professioneller Partner notwendig ist, der alles managed bzw. bei der Weiterführung in die Cloud hilft. Im Klartext ist zu sagen, dass Virtualisierung gut ist, aber der ROI nur bedingt den Kostendruck positiv spiegelt. Das liegt an der Umsetzung, die eine Automatisierung und eine Prozessstandardisierung notwendig macht. Nur das diese in vielen Unternehmen bedingt passt und speziell angepasst werden muss. Und das sind dann die Kosten die eine Virtuallisierung nach oben treiben können. Anforderungen von Big Data und Mobilität sind nur durch testen like „learning by doing“ der IT-Abteilung funktionsfähig zu bekommen. Diese verschiedenen Tests der Konfigurationsmöglichkeiten mit unterschiedlichen Systemen, die meist „auf gut Glück“ erfolgen, geben meist ein unvorhersehbares Ergebnis und somit nicht kalkulierbare Kosten. Um dies zu ändern muss der IT´ler im RZ grundsätzlich anders denken und arbeiten. Die Integration der Prozesse / Abläufe in eine virtuelle […]

Virtualisierung im Rechenzentrum

Twitter Analyse Tool für Profis Twitter hat das Analyse-Tool für alle Freigeschaltet. Dieses Werkzeug wurde bisher in der Regel nur von Werbeschaffende benutzt. Das Tool könnte vor allem für die interessant sein, die ihre Reichweite erhöhen wollen. Das Tool soll Social-Media-Verantwortlichen von Unternehmen über Politiker und andere „Celebrities“ bis zu Journalisten helfen, Follower besser zu binden und neue zu bringen. Auf dem Twitter Analyse Dashboard die Möglichkeit gegeben, zu sehen wie oft ein bestimmter Tweet gesehen wurde. Oder wie oft dieser Tweet er zu einer Reaktion verleitete. Dazu gehören z.B. Retweets, Klicks auf das Profil des Verfassers oder Klicks auf Hashtags, etc.. Allerdings muss man sich erst qualifizieren bzw. seinen Account autorisieren, und das geht so ohne weiteres nicht.Deutschland ist als Land bzw. zeitzone nicht vorgesehen. Das kommt bestimmt noch 🙂 . Zudem findet man auch Statistiken über die eigenen Follower und den Erfolg von Twitter Cards (Twitter-Cards ). Mit Twitter Cards können Sie auf Ihre Inhalte bezogene Multimedia-Inhalte an Tweets anhängen. Durch Twitter Card-Analysen bekommen Sie vernetzte Einblicke, wie Ihre Inhalte auf Twitter geteilt werden.

Ändern Sie Ihre Passwörter Dieser Schritt ist genauso wichtig wie die Datensicherung. Sehr viele Anwender machen jedoch einige grundlegende Fehler in Bezug auf Passwörter, die ihre Internetzugänge und persönlichen Daten gefährden. Der einfachste Weg alles zubeheben, besteht darin, von vorne zu beginnen. Wenn Sie neue Passwörter wählen, sollten Sie die folgenden drei Tipps im Kopf behalten. Das Facebook-Konto gilt es besonders gut zuschützen, denn sobald ein Angreifer Zugang zu Ihrem Facebook-Konto hat, kann er sich damit auch bei sehr vielen anderen Diensten anmelden! Erstens Sichere Passwörter bestehen aus mindestens zehn Zeichen und enthalten eine Mischung aus großen und kleinen Buchstaben sowie Sonderzeichen und Ziffern. Aber auch ein Passwort, das nur aus Buchstaben besteht, kann sicher sein, wenn es eine Länge von mindestens 20 Zeichen aufweist. Zweitens Verwenden Sie niemals ein- und dasselbe Passwort für verschiedene Webseiten. Viele Anwender, die sich eines besonders sicheren Passworts rühmen, gehen regelmäßig in diese Falle. Wenn Sie das tun, braucht nur eine der von Ihnen verwendeten Webseiten attackiert zu werden, und sofort sind Ihre sensibelsten Daten in Gefahr. Wenn Sie absolut nicht mit eigenen Passwörtern für die Vielzahl Ihrer Accounts hantieren wollen, so nutzen Sie wenigstens unterschiedliche Passwörter für Ihren Mailaccount und Konten, die sensible […]